CloudTrail 파일 무결성 검증 기능 (CloudTrail File Integrity Validation)

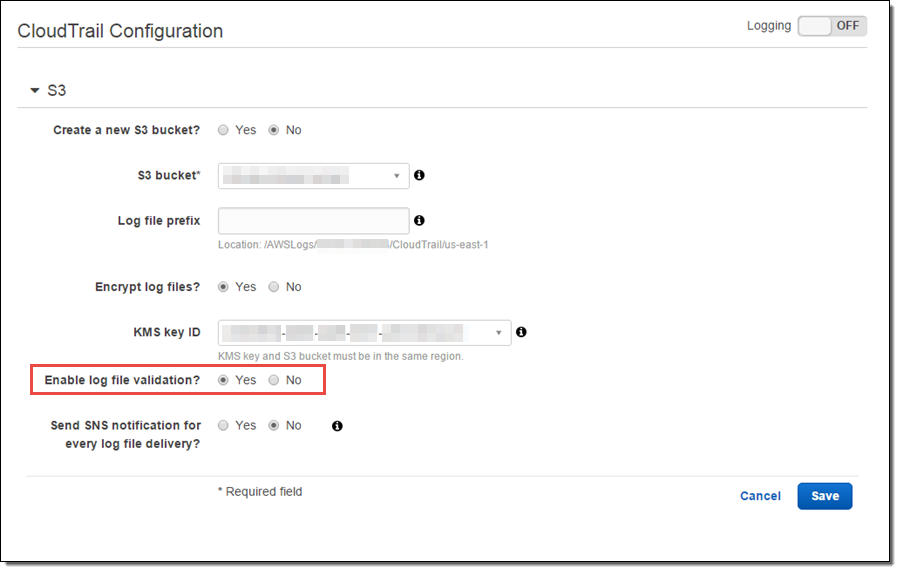

CloudTrail은 로그 파일이 위·변조되지 않았음을 검증할 수 있는 기능을 제공한다.

이 기능을 통해 S3에 저장된 로그 파일의 무결성(integrity)을 확인할 수 있다.

CloudTrail 파일 무결성 검증 원리

- CloudTrail이 로그 파일을 생성하고 S3에 저장

- 일정 간격(기본 5분~15분)마다 다이제스트 파일 생성 (다이제스트 파일은 로그 파일들의 해시 + 서명을 포함)

- S3에 .json.gz 로그 파일 + .digest.gz 파일 업로드

- 사용자는 cloudtrail validate-logs (AWS CLI) 명령어 또는 Python 스크립트 사용

결과 → 로그 파일이 조작되지 않았는지 여부 반환

| 항목 | 설명 |

| 로그 파일 (Log file) | CloudTrail이 생성한 JSON 로그 데이터 |

| 다이제스트 파일 (.digest) | 로그 파일의 서명 및 이전 다이제스트 체인을 포함한 메타정보 |

| 서명 키 (Signing key) | AWS가 제공하는 KMS 키로 로그 파일에 서명 |

| 검증 스크립트 | AWS가 제공하는 Python 스크립트로 무결성 검증 수행 |

예제 문제

한 회사가 시스템 운영 관리자에게 AWS CloudTrail 파일이 생성된 후 변조되지 않도록 확인해 달라고 요청했습니다. 현재 이 회사는 AWS

Identity and Access Management(IAM)를 사용하여 특정 트레일에 대한 액세스를 제한하고 있습니다. 회사의 보안팀은 각 파일의 무결성을 추적할 수 있어야 합니다.

이러한 요구 사항을 충족하는 가장 운영 효율적인 솔루션은 무엇입니까?

- A. 새 파일이 전송될 때 AWS Lambda 함수를 호출하는 Amazon EventBridge(Amazon CloudWatch Events) 규칙을 생성합니다. Lambda 함수가 해당 파일에 대한 MD5 해시 검사를 수행하고 그 결과를 Amazon DynamoDB 테이블에 저장하도록 구성합니다. 보안팀은 DynamoDB에 저장된 값을 사용하여 전송된 파일의 무결성을 확인할 수 있습니다.

- B. 새 파일이 CloudTrail 버킷에 전송될 때마다 호출되는 AWS Lambda 함수를 생성합니다. Lambda 함수가 파일에 대한 MD5 해시 검사를 수행하고 그 결과를 Amazon 53 객체에 태그로 저장하도록 구성합니다. 보안팀은 태그의 정보를 사용하여 전송된 파일의 무결성을 확인할 수 있습니다.

- C. Amazon S3 버킷에서 CloudTrail 파일 무결성 기능을 활성화합니다. 보안팀에 S3 버킷에 저장된 파일 무결성 로그에 대한 접근 권한을 부여하는 IAM 정책을 생성합니다.

- D. CloudTrail 파일 무결성 기능을 트레일에서 활성화합니다. 보안팀은 CloudTrail에서 생성된 다이제스트 파일을 사용하여 전송된 파일의 무결성을 확인할 수 있습니다.

더보기

답 : D

어떤 회사에서는 AWS 계정의 모든 활동을 AWS CloudTrail을 사용하여 기록하도록 요구합니다. 또한, 시스템 운영 관리자는 CloudTrail 로그 파일이 수정되거나 삭제되는 시점을 알아야 합니다.

시스템 운영 관리자는 이러한 요구 사항을 어떻게 충족해야 할까요?

- A. 로그 파일 무결성 검증을 활성화합니다. AWS CLI를 사용하여 로그 파일을 검증합니다.

- B. 로그 파일 무결성 검증을 활성화합니다. AWS CloudTrail 처리 라이브러리를 사용하여 로그 파일을 검증합니다.

- C. CloudTrail Insights를 사용하여 로그 파일의 수정 사항을 모니터링합니다.

- D. Amazon CloudWatch Logs를 사용하여 로그 파일의 수정 사항을 모니터링합니다.

더보기

답 : A

'Certificate > AWS SOA-C02' 카테고리의 다른 글

| [AWS] AWS KMS, CMK, 암호화별 키 교체 절차, 한 번에 정리하자 (0) | 2025.04.16 |

|---|---|

| [AWS] AWS Health Dashboard 통합 (AWS Personal Health Dashboard, AWS Service Health Dashboard 표 비교), 한 눈에 비교하자 (0) | 2025.04.16 |

| [AWS] 인스턴스 유형에 따른 비용, 한 눈에 비교하자 (0) | 2025.04.16 |

| [AWS] Internet Gateway와 NAT Gateway, 한 눈에 비교하자 (0) | 2025.04.16 |

| [AWS] Route 53 장애 조치 라우팅 정책(Routing Policy Failover), 한 눈에 이해하자 (0) | 2025.04.16 |